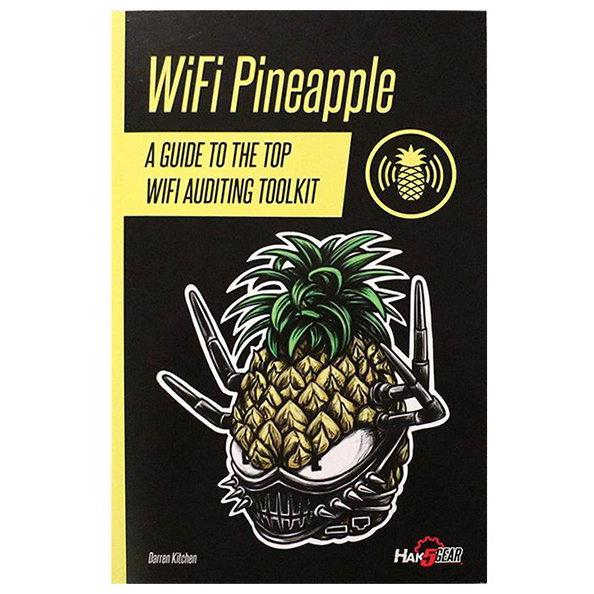

HAK5 WiFi PineApple Mark VII Basic

333,90 € inkl. MwSt.

Nicht vorrätig

Die patentierte PineAP-Suite nutzt die speziell für HAK5 WiFi Pineapple Basic entwickelte Hardware, um die fortschrittlichsten WiFi-Angriffe mit präziser Zielerfassung zu ermöglichen. Ganz gleich, ob Sie eine einfache WiFi-Bewertung durchführen oder campusweite, persistente Sensoren einsetzen möchten – es gibt eine WiFi Pineapple für Sie.

Die beste Rogue Access Point und WiFi-Pentest-Plattform der Welt

Ahmen Sie bevorzugte Netzwerke gründlich nach, um Geräte zu identifizieren, die für diesen Rogue Access Point anfällig sind.

Führen Sie regelmäßige, automatisierte Audits mit Kampagnen durch, die umsetzbare Intelligence-Berichte generieren.

Installieren und verwalten Sie per Fernzugriff mit Cloud C2 für eine dauerhafte Bedrohungssimulation und Überwachung vor Ort.

Erfassen Sie beeindruckende Beute, von PSK- und Enterprise-Anmeldedaten bis hin zu PII von gezielten Captive Portals.

Erzielen Sie eine Wirkung, während Sie mit fortschrittlicher Client- und AP-Filterung den Einsatz im Auge behalten.

WiFi Pineapple Eigenschaften

Führender Rogue Access Point

Patentierte PineAP Suite ahmt bevorzugte Netzwerke gründlich nach und ermöglicht Man-in-the-Middle-Angriffe

Erweiterte Erkundung

Erweiterte Erkundung

Visualisieren Sie die WiFi-Landschaft und die Beziehungen zwischen Access Points und Geräten

WPA- und WPA-Enterprise-Angriffe

WPA- und WPA-Enterprise-Angriffe

Erfassen von WPA-Handshakes und Imitation von Unternehmenszugangspunkten

Verwertbare Informationen

Verwertbare Informationen

Identifizieren Sie verwundbare Geräte, sammeln Sie Informationen über das Ziel und lenken Sie Angriffe

Präzisionszielfilter

Präzisionszielfilter

Bleiben Sie innerhalb des Einsatzbereichs und begrenzen Sie Kollateralschäden mit MAC- und SSID-Filterung

Passive Überwachung

Passive Überwachung

Überwachen und sammeln Sie Daten von allen Geräten in der Umgebung. Speichern und Abrufen von Berichten zu jeder Zeit

Einfache Web-Oberfläche

Einfache Web-Oberfläche

Schnell und intuitiv mit Schwerpunkt auf Arbeitsabläufen und umsetzbarer Intelligenz – mit einem Klick zum Angriff

Automatisierte Kampagnen

Automatisierte Kampagnen

Geführte Kampagnen-Assistenten liefern wiederholbare, umsetzbare Ergebnisse mit benutzerdefinierten Berichten

Plattformübergreifend

Plattformübergreifend

Keine Software zu installieren. Funktioniert in jedem modernen Webbrowser auf Windows, Mac, Linux, Android, iOS

Cloud C²-fähig

Cloud C²-fähig

Einsatz mit Vertrauen. Fernsteuerung und -kontrolle des Äthers mit Hak5 Cloud C²

| Gewicht | 0,5 kg |

|---|---|

| Hersteller | HAK5 |

Ähnliche Produkte

Faraday Bag 3261 Gen. M – small – 5G zertifiziert, mit/ohne Siegelmöglichkeit

54,90 € – 59,80 € inkl. MwSt.